Desde los albores de la humanidad el hombre ha mostrado interés por ocultar determinada información a sus semejantes: bien por ser de carácter militar, por razones comerciales, o a veces por motivos más prosaicos y personales, como puede ser el simple fin de evitar a los cotillas. En todo caso, esta andadura va indisolublemente unida al nacimiento de la escritura.

Pese a que las primeras civilizaciones que contaron con sistemas de escritura no nos han legado registros o métodos exactos en este aspecto, no sería descabellado pensar que documentos y mensajes especialmente importantes estuviesen cifrados o protegidos de alguna manera. Otras culturas, como la griega o la romana, si dejaron descritos (al menos expresados de manera inteligible) los métodos utilizados para resguardar su información relevante. Algunos de estos métodos (y la manera de enfrentarse a ellos) son los que repasaremos brevemente en este artículo.

La escítala espartana

Uno de los primeros métodos criptográficos conocidos lo encontramos en la Grecia clásica. Más concretamente, en Esparta y, posteriormente, también otras poleis. Los espartanos tuvieron la idea de enrollar una tira de algún material de escritura a lo largo de un palo tallado llamado escítala (como en la imagen que encabeza el artículo), y escribir sobre él una vez enrollado. Al desenrrollar, el mensaje resultante es ininteligible a menos que se tenga una escítala igual a la de la persona que escribió el mensaje.

Esta idea resulta interesante tanto por permitir proteger los mensajes de manera muy eficiente como por ser un medio de autentificación de mensajes: si al enrollar el mensaje recibido en la escítala lo que se puede leer no tiene sentido, se puede tener la certeza de que o bien el mensaje es falso, o iba destinado a otra persona. Y es aquí donde se hace patente una de las grandes fortalezas (y debilidades) de la escítala: la exclusividad. Solo quien tiene el artilugio adecuado puede leer el mensaje correctamente. Esto, que en principio resulta tremendamente ventajoso, puede ser un arma de doble filo al no permitir crear con facilidad una red de información relativamente extensa, debido, principalmente, a la dificultad para tallar muchas escítalas iguales. Aunque, por otro lado, en la época de uso de la escítala quienes necesitarían comunicarse de este modo sería un número pequeño de personas, por lo que esa desventaja no se llegaba a hacer patente.

Con respecto a la forma de desencriptar el mensaje ("romper el código", en argot criptográfico) sin poseer una escítala, no hay un método exacto a seguir, pues las escítalas podían ser de formas y tamaños muy variados. Dado el mensaje desenrrollado, no queda más opción que jugar con las posibles combinaciones de letras hasta dar con un mensaje coherente. Obviamente, este método a mano resulta larguísimo, lo que contribuye a la efectividad de la escítala como medio de encriptado.

El cuadro de Polibio

También en tierras griegas se desarrolló, en el siglo II antes de Cristo y gracias al historiador griego Polibio, otro sistema de cifrado. El cuadro (o cuadrado) de Polibio consiste en una cuadrícula en la cual se disponen las letras, y a cada fila y columna se le asigna un número. A la hora de cifrar el mensaje a cada letra le corresponderá un par de números, donde el primero es la fila y el segundo la columna. Inicialmente, Polibio no concibió esto como un método de cifrado, sino como una forma de facilitar comunicaciones con señales y antorchas, asignando a cada señal un determinado número de antorchas.

Pese a que este sistema pueda parecer rudimentario y fácil de descifrar, basta con disponer las letras en la cuadrícula de forma poco usual, usar una cuadrícula poco regular o disponer huecos en blanco en la cuadrícula para dificultar enormemente la tarea de aquel que se dedique a romper el código, siempre y cuando, por supuesto, se utilicen las técnicas disponibles en época de Polibio: paciencia e ingenio.

Ejemplo de cuadrado de Polibio para el alfabeto español.

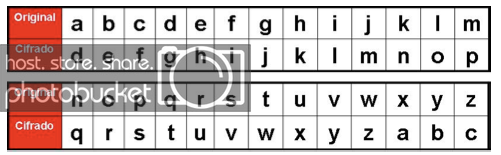

El cifrado César

Para volver a encontrarnos un cifrado especialmente relevante debemos adelantarnos en el tiempo hasta el siglo I antes de Cristo. La razón de que Cayo Julio César, el célebre militar y político, sea quien le dé nombre a este cifrado la encontramos en el extenso uso que le dio durante su campaña de conquista de la Galia, transmitiendo muchos de sus mensajes a sus oficiales protegidos mediante este sistema. Aun así, no sería descabellado pensar que antes de él otras personas hubiesen utilizado un sistema similar, y se sabe que con posterioridad otros muchos lo usaron.

El método a seguir es simple: basta con, en lugar de utilizar la letra que correspondería al escribir una determinada palabra, utilizar la letra que se encuentra tres lugares por delante suya en el abecedario. A modo de ejemplo aclaratorio, aplicando el cifrado César, el mensaje “CESAR” sería transmitido como “FHVDU”. Por supuesto, es fácil ver que el emisor del mensaje puede determinar libremente cuántas posiciones habrá que avanzar (o retroceder) en el abecedario para encriptar un mensaje según este método, si bien el que se conoce como cifrado César “clásico” (aunque seguramente no fuese el único usado por el militar romano) es el que avanza tres posiciones en el alfabeto.

Pese a su popularidad (entre otras razones, por ser fácilmente aplicable aun falto de medios o con pocos conocimientos de criptografía), resulta evidente que es tremendamente sencillo descifrar un mensaje que haya sido codificado mediante un cifrado similar al César: una vez descubiertas cuántas posiciones se han de avanzar y en qué dirección (se puede descubrir simplemente a base de prueba y error), el mensaje deja de ser seguro.

Tabla de correspondencia entre las letras del alfabeto inglés y las correspondientes a la hora de cifrar.

Claramente, estos no son los únicos sistemas de cifrado usados en la Antigüedad pero sí los más representativos y difundidos. En especial el cifrado César (y sus muchas variantes) tendría especial relevancia por ser, en cierta manera, la base de otros cifrados más complejos y modernos que aparecieron siglos después, como el cifrado de Vigenère.

Pero mientras que la técnica humana (y, en partícular, las matemáticas) avanzaban, la criptografía permaneció relativamente estancada hasta bien entrada la Edad Media: hacia el siglo XI, el desarrollo de un primitivo (aunque efectivo) análisis de frecuencia de aparición de las letras convirtió en obsoletos los sistemas aquí mostrados. También indujo una mayor complicación de los intentos de cifrado, lo cual redunda en una mayor posibilidad de error a la hora de cifrar el mensaje. No aparecería un avance significativo en el arte de la criptografía hasta bien entrado el siglo XV, de la mano de un conocido artista del Renacimiento: Leon Battista Alberti.

Imágenes

1. Recreación de una escítala espartana (fuente: Wikimedia Commons)

2. Ejemplo de cuadrado o cuadro de Polibio (fuente: quhist)

3. Tabla de cifrado César para el alfabeto inglés (fuente: quhist)